1. Was ist das Proxy-Pattern

Das Proxy-Pattern ist ein strukturelles Entwurfsmuster, das als Proxy fungiert, um den Zugriff auf ein bestimmtes Objekt zu kontrollieren. Basierend auf dem Zielobjekt (das Objekt, das proxied wird) stellt das Proxy-Pattern ein Proxy-Objekt bereit, über das Clients auf das Zielobjekt zugreifen können, wodurch zusätzliche Funktionalitäten zum Zielobjekt hinzugefügt werden können.

1.1 Definition des Proxy-Patterns

Das Proxy-Pattern ist ein Entwurfsmuster, das die Zusammenarbeit von zwei oder mehr Objekten umfasst. Ein Objekt ist das tatsächliche Zielobjekt, das aufgerufen wird, während ein oder mehrere andere Objekte als Proxy-Objekte fungieren. Die Proxy-Objekte greifen auf das Zielobjekt zu und bieten einen indirekten Weg, um auf das Zielobjekt zuzugreifen.

1.2 Zweck und Ziele des Proxy-Patterns

Der Hauptzweck des Proxy-Patterns ist es, einen indirekten Weg zum Zugriff auf das Zielobjekt zu bieten und zusätzliche Funktionalitäten zum Zielobjekt hinzuzufügen. Proxy-Objekte können gemeinsame Logik handhaben, wie z.B. die Steuerung des Zugriffs auf das Zielobjekt, Caching und Protokollierung. Das Proxy-Pattern kann auch das Lazy Loading implementieren, indem das Zielobjekt nur bei Bedarf instantiiert wird.

2. Merkmale und Vorteile des Proxy-Patterns

Das Proxy-Pattern hat folgende Merkmale und Vorteile:

- Es kann die Funktionalität des Zielobjekts ohne dessen Änderung erweitern.

- Es kann den Zugriff auf das Zielobjekt durch das Proxy-Objekt kontrollieren.

- Es kann zusätzliche Operationen vor oder nach dem Zugriff auf das Zielobjekt durchführen.

- Es kann das Lazy Loading implementieren, indem das Zielobjekt nur bei Bedarf instantiiert wird.

3. Beispiele für praktische Anwendungen des Proxy-Patterns

Das Proxy-Pattern wird in vielen Anwendungsszenarien weit verbreitet eingesetzt. Hier sind einige häufige Beispiele für praktische Anwendungen:

- Remote Proxy: Wird verwendet, um auf Objekte im Netzwerk lokal zuzugreifen.

- Virtual Proxy: Wird verwendet, um teure Objekte bei Bedarf zu erstellen.

- Security Proxy: Wird verwendet, um den Zugriff auf Objekte zu steuern.

- Smart Reference: Wird verwendet, um zusätzliche Operationen beim Zugriff auf Objekte durchzuführen, wie z.B. Objektzählung.

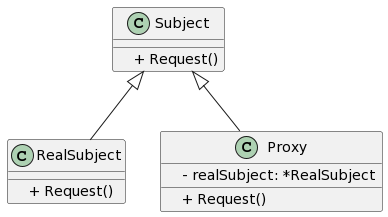

4.1 UML-Klassen Diagramm

Das folgende ist das UML-Klassen Diagramm des Proxy-Patterns in Golang:

4.2 Beispiel Einführung

Angenommen, wir haben ein Interface Subject, das eine Methode Request definiert. Wir haben eine konkrete Implementierungsklasse RealSubject, die das Interface Subject implementiert. Dann erstellen wir eine Proxy-Klasse Proxy, die ein RealSubject-Objekt enthält und ebenfalls das Interface Subject implementiert. In der Request-Methode der Proxy-Klasse können wir zusätzliche Operationen vor oder nach dem Aufruf der Request-Methode von RealSubject durchführen.

4.3 Implementierung Schritt 1: Definition des Proxy-Interfaces

Zunächst müssen wir ein Subject-Interface definieren, das eine Request-Methode enthält:

package main

type Subject interface {

Request()

}

4.4 Implementierung Schritt 2: Implementierung des Zielobjekts

Als nächstes implementieren wir das spezifische Zielobjekt RealSubject, das das Subject-Interface implementiert:

package main

import "fmt"

type RealSubject struct {}

func (r *RealSubject) Request() {

fmt.Println("RealSubject: Behandelt Anfrage")

}

4.5 Implementierung Schritt 3: Implementierung des Proxy-Objekts

Als nächstes erstellen wir ein Proxy-Objekt, Proxy, das ein RealSubject-Objekt enthält und das Subject-Interface implementiert. In der Request-Methode des Proxy können einige zusätzliche Operationen vor oder nach dem Aufruf der Request-Methode von RealSubject durchgeführt werden:

package main

import "fmt"

type Proxy struct {

realSubject *RealSubject

}

func (p *Proxy) Request() {

fmt.Println("Proxy: Vor der Anfrage")

if p.realSubject == nil {

p.realSubject = &RealSubject{}

}

p.realSubject.Request()

fmt.Println("Proxy: Nach der Anfrage")

}

4.6 Implementierung Schritt 4: Aufruf des Proxy-Objekts

Schließlich können wir das Proxy-Objekt, Proxy, verwenden, um die Methoden des proxied Objekts, RealSubject, aufzurufen:

package main

func main() {

proxy := Proxy{}

proxy.Request()

}

Die Ausführung des obigen Codes ergibt die Ausgabe:

Proxy: Vor der Anfrage

RealSubject: Behandelt Anfrage

Proxy: Nach der Anfrage

5.1 Der Unterschied und die Verbindung zwischen dem Proxy-Muster und dem Dekorierer-Muster

Sowohl das Proxy-Muster als auch das Dekorierer-Muster sind strukturelle Entwurfsmuster, die beide ein Zielobjekt und ein Proxy-/Dekorierer-Objekt enthalten. Es gibt jedoch einige Unterschiede zwischen den beiden:

- Das Proxy-Muster beinhaltet im Allgemeinen die Zugriffskontrolle zum Zielobjekt, während das Dekorierer-Muster sich stärker auf die Erweiterung des Zielobjekts konzentriert.

- Das Proxy-Muster führt in der Regel zusätzliche Operationen vor oder nach dem Zielobjekt aus, während das Dekorierer-Muster dynamisch zusätzliche Funktionalitäten auf das Zielobjekt hinzufügt.

5.2 Vergleich zwischen statischem Proxy und dynamischem Proxy

Das Proxy-Muster kann in statischen Proxy und dynamischen Proxy unterteilt werden. Statischer Proxy bestimmt den Typ des Proxy-Objekts zur Kompilierzeit, und das Proxy-Objekt wird manuell vom Programmierer geschrieben. Der dynamische Proxy hingegen generiert das Proxy-Objekt zur Laufzeit dynamisch auf der Grundlage des Schnittstellen des Zielobjekts. Der dynamische Proxy ist flexibler, aber im Vergleich zu seinem statischen Gegenstück auch komplexer.

5.3 Anwendung des Proxy-Musters in Microservices

Das Proxy-Muster kann in einer Microservices-Architektur angewendet werden. Zum Beispiel können wir einen Proxy verwenden, um den Zugriff auf andere Microservices zu kapseln und Mechanismen wie Lastverteilung, Begrenzung der Raten und Schaltungstrennung auf der Proxy-Ebene zu implementieren. Dies kann die Zuverlässigkeit und Leistung des Systems verbessern. Das Proxy-Muster kann auch für die Implementierung von Funktionen zur Dienstsuche und -routing verwendet werden.